Traité de Supervision Industrielle : Architectures, Protocoles, Alarmes et Cybersécurité pour l’Industrie 4.0

La supervision industrielle, au cœur des systèmes de contrôle-commande modernes, représente l’ensemble des technologies logicielles et matérielles destinées à assurer la conduite, la surveillance et l’optimisation des procédés automatisés. Positionnée au niveau 2 de la pyramide du CIM (Computer Integrated Manufacturing), elle établit le lien vital entre le pilotage en temps réel du terrain, assuré par les automates programmables industriels (API), et la gestion stratégique de la production, souvent dévolue aux systèmes d’exécution de la fabrication (MES) ou aux progiciels de gestion intégrés (ERP). L’évolution vers l’Industrie 4.0 a transformé la supervision traditionnelle en un écosystème interconnecté où la gestion des données massives, l’interopérabilité des protocoles et la résilience face aux cybermenaces deviennent des impératifs critiques pour la continuité opérationnelle.

Fondements de la Supervision et Architectures SCADA

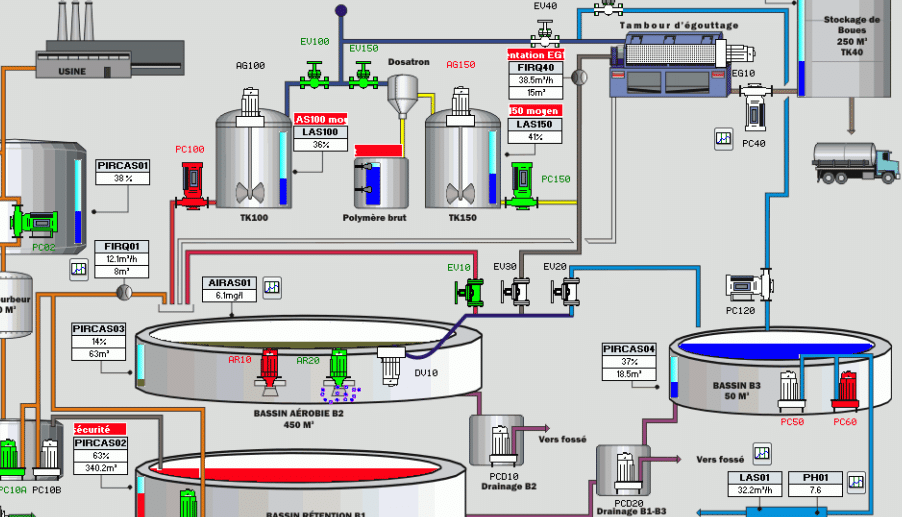

L’architecture d’un système de supervision, fréquemment désignée par l’acronyme SCADA (Supervisory Control and Data Acquisition), repose sur une structure hiérarchisée permettant l’acquisition de données, le traitement logique et la visualisation. Contrairement aux systèmes de contrôle locaux, le SCADA offre une vue panoramique et centralisée, permettant de superviser des installations géographiquement dispersées ou des processus de fabrication complexes au sein d’une usine.

Hiérarchie Fonctionnelle et Composants de Terrain

Au sommet de l’infrastructure SCADA se trouve le serveur de supervision, qui agit comme le noyau central d’acquisition et de distribution des informations. Ce serveur héberge les drivers de communication nécessaires pour dialoguer avec les équipements de terrain, tels que les API (Programmable Logic Controllers) et les RTU (Remote Terminal Units). Les RTU sont particulièrement cruciales dans les industries de réseau, comme la distribution d’eau ou d’énergie, car elles sont conçues pour fonctionner dans des environnements hostiles et sur des distances importantes, assurant la liaison entre les capteurs/actionneurs et le centre de contrôle.

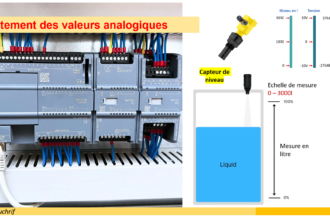

Le flux de données commence au niveau 0, où les capteurs mesurent des grandeurs physiques (pression, température, débit) et les actionneurs exécutent les ordres physiques. Ces informations sont transmises au niveau 1, celui de la régulation et de la commande logique, où les automates traitent les boucles de contrôle locales. La supervision intervient au niveau 2, collectant ces données pour les transformer en informations exploitables par les opérateurs humains via des interfaces homme-machine (IHM).

| Composant | Niveau CIM | Fonction Principale |

| Capteurs / Actionneurs | 0 | Acquisition physique et exécution mécanique |

| PLC / API | 1 | Logique de commande et régulation temps réel |

| RTU | 1 | Télégestion et acquisition sur sites distants |

| Serveur SCADA | 2 | Centralisation, historisation et gestion des tags |

| IHM (HMI) | 2 | Interface de visualisation et de pilotage opérateur |

| MES / ERP | 3 & 4 | Exécution de la fabrication et planification globale |

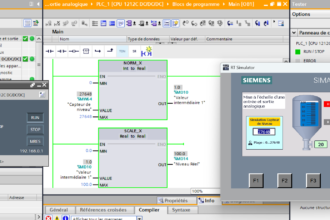

Variables et Base de Données de Supervision

La pierre angulaire logicielle de la supervision est la gestion des variables, ou « Tags ». Un tag représente un point de donnée unique, qu’il soit une mesure analogique (température) ou un état binaire (marche/arrêt). On distingue deux types fondamentaux de variables :

- Variables Externes (ou d’E/S) : Elles sont directement liées à une adresse mémoire dans l’automate. Leur valeur reflète l’état réel du procédé et est mise à jour périodiquement par le driver de communication.

- Variables Internes : Elles n’ont pas de correspondance physique directe dans l’automate. Elles servent aux calculs intermédiaires, à la gestion de l’affichage ou au stockage temporaire de données au sein du logiciel de supervision.

L’ensemble de ces variables est structuré dans une base de données temps réel. La performance du système dépend de la capacité du serveur à gérer le rafraîchissement de ces milliers de points sans introduire de latence excessive, ce qui est particulièrement critique pour la gestion des alarmes et des courbes de tendance.

Protocoles de Communication Industrielle : De la Série à l’OPC UA

La capacité d’un système de supervision à s’intégrer dans un environnement multi-constructeurs repose sur l’adoption de protocoles de communication standardisés. Ces protocoles définissent les règles d’échange, la structure des trames et les mécanismes de vérification d’erreurs, assurant ainsi l’interopérabilité entre les différents niveaux de l’entreprise.

L’Héritage des Bus de Terrain : Modbus et Profibus

Modbus, introduit en 1979, demeure le protocole le plus répandu en raison de sa simplicité et de son caractère ouvert. Il repose sur une architecture Maître-Esclave (ou Client-Serveur en Modbus TCP). Bien que robuste, Modbus présente des limitations structurelles, notamment l’absence de sécurité native et une structure de données rudimentaire basée sur des registres de 16 bits.

Parallèlement, Profibus (Process Field Bus) a dominé l’automatisation manufacturière, offrant des vitesses plus élevées et des capacités de diagnostic étendues. Sa version Profibus DP (Decentralized Peripherals) est optimisée pour la communication rapide avec les périphériques d’E/S, tandis que Profibus PA est destinée à l’automatisation des procédés en milieux explosifs.

| Protocole | Type de Réseau | Architecture | Point Fort | Inconvénient |

| Modbus RTU | Série (RS-485) | Maître-Esclave | Simplicité, ubiquité | Sécurité faible, lent |

| Modbus TCP | Ethernet | Client-Serveur | Vitesse, facilité d’intégration | Pas de déterminisme natif |

| Profibus DP | Bus de terrain | Maître-Esclave | Vitesse (12 Mbps), diagnostic | Câblage spécialisé |

| Profinet | Ethernet Industriel | Provider-Consumer | Temps réel, flexibilité | Complexité de configuration |

La Révolution de l’Ethernet Industriel et de l’OPC UA

Le passage à l’Ethernet Industriel (Profinet, EtherNet/IP, EtherCAT) a permis de lever les barrières de vitesse et de distance des anciens bus de terrain. Cependant, l’interopérabilité entre applications logicielles restait un défi. L’OPC (OLE for Process Control), initialement dépendant des technologies Microsoft DCOM, a évolué vers l’OPC UA (Unified Architecture).

L’OPC UA n’est pas simplement un protocole de transport, mais un cadre d’interopérabilité complet. Il est indépendant de la plateforme, sécurisé par conception (chiffrement, certificats) et capable de modéliser des informations complexes sous forme d’objets, facilitant ainsi l’intégration de l’atelier vers le Cloud.

Protocoles de l’Industrie 4.0 : MQTT et l’IIoT

Dans le cadre de l’Internet Industriel des Objets (IIoT), de nouveaux protocoles optimisés pour les réseaux à faible bande passante et les communications asynchrones ont émergé. MQTT (Message Queuing Telemetry Transport) utilise un modèle Publication/Abonnement via un « Broker » central. Cette architecture est idéale pour connecter des milliers de capteurs distants à une plateforme de supervision Cloud, car elle réduit la charge sur le réseau en ne transmettant les données que lors de changements de valeur (Report-by-Exception).

Ergonomie des IHM et Conception Graphique

L’Interface Homme-Machine (IHM) est le visage du système de supervision. Son efficacité ne se mesure pas à la complexité de ses graphismes, mais à sa capacité à transmettre l’information critique de manière intuitive et rapide. L’ergonomie industrielle vise à adapter l’outil aux capacités cognitives et sensorielles de l’opérateur.

Principes de Conception Ergonomique

Une IHM bien conçue doit minimiser la charge cognitive. Cela passe par une utilisation cohérente des couleurs et des formes. Par exemple, le gris neutre est souvent privilégié pour les arrière-plans afin de faire ressortir les éléments actifs ou en défaut. L’utilisation du rouge doit être strictement réservée aux alarmes critiques, évitant ainsi la saturation visuelle de l’opérateur.

Les styles d’interaction ont évolué depuis les lignes de commande (Shell) vers les interfaces WIMP (Windows, Icons, Menus, Pointers), puis vers les interfaces tactiles et gestuelles. Aujourd’hui, l’introduction de la Réalité Augmentée (RA) permet aux techniciens de maintenance de superposer des données de supervision en temps réel sur l’image physique d’une machine via des lunettes connectées ou des tablettes.

Densité Informationnelle et Hiérarchie des Vues

Un piège courant est la « densité informationnelle » excessive : vouloir afficher trop de données sur un seul écran. Une approche structurée consiste à organiser la supervision en quatre niveaux de vues :

- Niveau 1 : Vue d’ensemble. État global de l’usine ou du site.

- Niveau 2 : Vues de contrôle. Détails d’une ligne de production ou d’un atelier.

- Niveau 3 : Vues de détail. État précis d’une machine ou d’un moteur.

- Niveau 4 : Vues de diagnostic. Paramètres techniques profonds, courbes et journaux d’alarmes.

| Critère Ergonomique | Description | Application Pratique |

| Guidage | Aider l’utilisateur à savoir quoi faire | Menu de navigation clair, libellés explicites |

| Charge de travail | Ne pas saturer l’attention | Limiter le nombre d’animations simultanées |

| Contrôle explicite | L’utilisateur doit rester maître | Demander confirmation pour les actions critiques |

| Gestion des erreurs | Prévenir et corriger les saisies | Masques de saisie pour les consignes (min/max) |

| Homogénéité | Conserver les mêmes codes partout | Utiliser les mêmes icônes pour les mêmes fonctions |

Gestion des Alarmes selon la Norme ISA 18.2

La gestion des alarmes est sans doute la fonction la plus critique de la supervision pour la sécurité des installations. Un système mal conçu génère des « avalanches d’alarmes » (Alarm Floods), où l’opérateur reçoit des centaines de notifications par minute, le rendant incapable de distinguer le problème réel des conséquences en cascade. La norme ANSI/ISA 18.2 définit un cycle de vie rigoureux pour transformer le système d’alarme d’un simple journal de bord en un véritable outil d’aide à la décision.

Le Cycle de Vie de l’Alarme (Alarm Lifecycle)

Le processus de gestion des alarmes n’est pas une configuration ponctuelle, mais une boucle d’amélioration continue composée de dix étapes :

- Philosophie : Le document de base définissant les règles de conception (couleurs, priorités, sons) et les critères d’une « bonne » alarme.

- Identification : Recensement de toutes les conditions nécessitant une alarme suite à des analyses de risques (HAZOP, AMDEC).

- Rationalisation : Phase cruciale où chaque alarme est justifiée. On vérifie qu’elle requiert une action immédiate de l’opérateur. Si aucune action n’est possible, l’alarme doit être supprimée ou transformée en simple événement.

- Conception détaillée : Paramétrage technique (seuils, hystérésis pour éviter les alarmes « chancelantes », délais de temporisation).

- Implémentation : Programmation dans le SCADA, tests et formation du personnel.

- Opération : Utilisation quotidienne. L’opérateur acquitte, analyse et réagit.

- Maintenance : Gestion des équipements défaillants qui génèrent des alarmes intempestives.

- Surveillance et Évaluation : Analyse statistique des performances (KPI) pour détecter les « mauvais acteurs » (alarmes les plus fréquentes).

- Audit : Vérification périodique de la conformité du système par rapport à la philosophie initiale.

- Gestion du changement : Procédure stricte pour toute modification d’un seuil ou d’une priorité.

Critères et Métriques de Performance

Pour évaluer si un opérateur est surchargé, la norme ISA 18.2 propose des indicateurs chiffrés basés sur la capacité de traitement humaine.

| Indicateur (KPI) | Niveau « Très probablement acceptable » | Niveau « Gérable au maximum » |

| Alarmes par jour | < 150 | < 300 |

| Alarmes par période de 10 min | ~ 1 | ~ 2 |

| Pourcentage d’alarmes haute priorité | < 5% | < 10% |

| Alarmes actives (standing alarms) | < 10 | < 25 |

Types d’Alarmes et États

Une alarme n’est pas qu’un message binaire. Elle possède des états complexes :

- Active / Non acquittée : La condition de défaut est présente et l’opérateur n’a pas encore réagi.

- Active / Acquittée : Le défaut est là, mais l’opérateur a signalé qu’il le prenait en compte.

- Mise au repos (Shelved) : L’opérateur « range » une alarme nuisible connue pour une durée déterminée, afin de ne pas masquer d’autres problèmes plus graves.

- Masquage par conception (Suppressed by design) : Le système inhibe automatiquement les alarmes secondaires liées à un arrêt machine (ex: ne pas sonner pour « basse pression huile » si le moteur est à l’arrêt).

Cybersécurité Industrielle et Norme IEC 62443

L’interconnexion croissante des réseaux OT (Operational Technology) avec les réseaux IT (Information Technology) a ouvert la porte à des cyberattaques sophistiquées ciblant les infrastructures critiques. La norme internationale IEC 62443 fournit un cadre complet pour sécuriser les systèmes d’automatisation et de contrôle industriels (IACS) sur l’ensemble de leur cycle de vie.

Segmentation : Zones et Conduits

Le principe architectural de base de l’IEC 62443 est la segmentation.

- Zones : Regroupements logiques d’actifs (assets) matériels ou logiciels partageant des exigences de sécurité communes. Par exemple, on peut avoir une zone « Automates de sécurité », une zone « Supervision » et une zone « Maintenance à distance ».

- Conduits : Canaux de communication qui relient deux zones entre elles. Ils doivent être strictement contrôlés par des pare-feux industriels, des sondes de détection d’intrusion ou des diodes réseau pour empêcher la propagation d’une menace.

Niveaux de Sécurité (Security Levels – SL)

L’IEC 62443 définit quatre niveaux de sécurité gradués selon la capacité de résistance du système face à un attaquant :

- SL 1 : Protection contre les violations involontaires ou les erreurs humaines fortuites.

- SL 2 : Protection contre les violations intentionnelles utilisant des moyens simples, par des individus peu motivés avec des ressources limitées.

- SL 3 : Protection contre les attaques intentionnelles utilisant des moyens sophistiqués par des attaquants moyennement motivés et dotés de ressources modérées.

- SL 4 : Protection contre les attaques sophistiquées utilisant des moyens avancés avec des ressources étendues (attaques étatiques, menaces persistantes avancées – APT).

Il est essentiel de distinguer le SL-T (Target – niveau visé par l’analyse de risques), le SL-C (Capability – capacité native d’un produit certifié) et le SL-A (Achieved – niveau réellement atteint après installation et configuration).

Les 7 Exigences Fondamentales (Foundational Requirements – FR)

Toute stratégie de défense en profondeur selon l’IEC 62443 s’appuie sur sept piliers techniques :

- FR 1 – Contrôle de l’identification et de l’authentification (IAC) : Garantir que seuls les utilisateurs et dispositifs autorisés accèdent au système.

- FR 2 – Contrôle de l’utilisation (UC) : Appliquer le principe du moindre privilège et surveiller les actions réalisées.

- FR 3 – Intégrité du système (DI) : Protéger les données et les logiciels contre les manipulations non autorisées.

- FR 4 – Confidentialité des données (DC) : Chiffrer les flux de communication sensibles pour éviter l’espionnage industriel.

- FR 5 – Flux de données restreint (RDF) : Segmenter le réseau via les zones et conduits pour limiter la surface d’attaque.

- FR 6 – Réponse aux événements en temps opportun (TRE) : Détecter les anomalies et notifier les autorités compétentes pour réagir rapidement.

- FR 7 – Disponibilité des ressources (RA) : Assurer la résilience du système face aux attaques par déni de service (DoS) pour maintenir le procédé dans un état sûr.

Sûreté de Fonctionnement, FDI et FTC

La supervision ne se contente pas d’afficher des données ; elle doit garantir que le système est capable de détecter ses propres défaillances et de réagir de manière appropriée pour protéger les personnes et les équipements.

Diagnostic de Défauts (FDI : Fault Detection and Isolation)

L’activité FDI consiste à surveiller le processus pour détecter l’apparition d’anomalies (Détection) et déterminer leur localisation exacte (Isolation). Pour ce faire, on utilise souvent des méthodes basées sur des modèles mathématiques. Le principe repose sur le calcul de « Résidus » ϵ. Un résidu est la différence entre une grandeur mesurée par un capteur (y) et sa valeur estimée par un modèle mathématique (y‘) :

ϵ(t)=y(t)−y‘(t)

En fonctionnement normal, ϵ est proche de zéro. Une déviation significative indique un défaut sur un capteur, un actionneur ou le processus lui-même.

Commande Tolérante aux Fautes (FTC : Fault Tolerant Control)

L’étape suivante après le diagnostic est le FTC. L’objectif est de maintenir le système en fonctionnement, éventuellement avec des performances dégradées, malgré la présence d’une faute. On distingue deux approches :

- Accommodation : Le contrôleur adapte ses paramètres pour compenser l’effet du défaut sans changer de structure de commande.

- Reconfiguration : Le système choisit un nouvel algorithme de commande ou utilise des composants redondants pour contourner l’élément défaillant.

Attributs FMDS et Terminologie des Défaillances

Pour analyser la qualité d’un système de supervision, on s’appuie sur les attributs FMDS :

- Fiabilité (Reliability) : Aptitude à accomplir une fonction requise dans des conditions données pendant un intervalle de temps donné.

- Maintenabilité (Maintainability) : Aptitude à être rétabli dans un état où il peut accomplir sa fonction après une défaillance.

- Disponibilité (Availability) : Aptitude à être en état d’accomplir une fonction requise à un instant donné.

- Sécurité (Safety) : Aptitude à éviter de causer des dommages aux personnes, aux biens ou à l’environnement.

| Terme | Définition | Exemple |

| Faute / Défaut | Cause physique ou logique d’un dysfonctionnement | Court-circuit dans un capteur |

| Erreur | Manifestation de la faute dans l’état du système | Valeur de température incohérente en mémoire |

| Défaillance | Cessation de l’aptitude à accomplir la fonction | Arrêt de la régulation de température |

| Panne | État d’un système inapte à fonctionner | Pompe bloquée mécaniquement |

Vers la Supervision 4.0 : IIoT, Cloud et Maintenance Prédictive

L’industrie 4.0 marque la convergence entre le monde physique de la production et le monde numérique du traitement de l’information. La supervision évolue vers des modèles plus ouverts, utilisant l’intelligence artificielle pour optimiser les performances.

L’Internet Industriel des Objets (IIoT)

L’IIoT permet d’ajouter une couche de capteurs intelligents et souvent sans fil qui ne sont pas nécessairement connectés à l’automate principal, mais directement au système de supervision ou à une plateforme Cloud. Cela permet de monitorer des paramètres qui étaient autrefois trop coûteux à instrumenter, comme les vibrations d’un moteur ou la qualité de l’air.

Maintenance Prédictive et Jumeaux Numériques

Contrairement à la maintenance préventive (basée sur le temps) ou curative (basée sur la panne), la maintenance prédictive s’appuie sur l’analyse de données massives (Big Data) pour prédire l’instant exact où une pièce risque de lâcher. Le « Jumeau Numérique » (Digital Twin) est la représentation virtuelle dynamique d’une machine alimentée en temps réel par les données SCADA. Il permet de tester des scénarios « What-if », d’optimiser les réglages sans arrêter la production et de former les opérateurs dans un environnement sûr.

Mobilité et Cloud SCADA

Les serveurs de supervision migrent de plus en plus vers des infrastructures Cloud ou hybrides. Cela offre plusieurs avantages :

- Accessibilité : Visualisation sur smartphones et tablettes de n’importe où dans le monde.

- Scalabilité : Ajout facile de nouveaux sites ou de nouveaux points de mesure sans infrastructure locale lourde.

- Centralisation : Comparaison des performances (KPI) entre plusieurs usines d’un même groupe.

Synthèse et Recommandations

La supervision industrielle moderne est un domaine complexe qui nécessite une expertise transversale en automatisme, réseaux, ergonomie et cybersécurité. L’adoption de standards internationaux comme l’ISA 18.2 pour les alarmes et l’IEC 62443 pour la sécurité n’est plus une option, mais une nécessité pour garantir la pérennité et la conformité des entreprises dans un monde de plus en plus menacé par les risques cyber.

Pour réussir la mise en place d’un système de supervision efficace, les recommandations suivantes sont essentielles :

- Prioriser l’Ergonomie : Concevoir des interfaces qui aident l’opérateur en période de crise, plutôt que de l’inonder de données inutiles.

- Rationaliser les Alarmes : Suivre le cycle de vie de l’ISA 18.2 pour s’assurer que chaque alarme est une aide et non une nuisance.

- Sécuriser par Conception (Secure by Design) : Segmenter les réseaux selon l’IEC 62443 dès la phase d’étude et utiliser des protocoles sécurisés comme l’OPC UA.

- Investir dans le Diagnostic : Utiliser les capacités d’historisation pour passer d’une maintenance réactive à une stratégie prédictive plus rentable.

La supervision est le système nerveux de l’usine intelligente. Sa bonne santé détermine la capacité de l’entreprise à s’adapter aux changements de production, à protéger ses actifs et à entrer sereinement dans l’ère de l’industrie 4.0.

Testez vos connaissances en supervision avec ce quiz

Quiz : Supervision & Réseaux (GEESA-23)

Question 1 sur 10

Chargement de la question…

Sources utilisés dans cet article :

kwoco-plc.com

IHM vs SCADA : guide essentiel de l’automatisation industrielle

fr.scribd.com

QCM sur la Supervision et SCADA | PDF – Scribd

elearn.univ-tlemcen.dz

SUPERVISION DES SYSTEMES INDUSTRIELS

tele-ens.univ-oeb.dz

Chapitre 1 Supervision industrielle

wayground.com

SCADA System Concepts Quiz – Wayground

on.factorysoftware.com

OPC-UA vs MQTT : des protocoles de communication adaptés aux enjeux de l’Industrie 4.0

in.indeed.com

SCADA Interview Questions (With Example Answers And Tips) | Indeed.com India

theknowledgeacademy.com

20+ SCADA Interview Questions: Ace Your Interview – The Knowledge Academy

instrumentationtools.com

Top 100+ SCADA Questions – Inst Tools

careercenter.nsps.us.com

6 SCADA Engineer (Supervisory Control and Data Acquisition) Interview Questions | NSPS

youtube.com

chapitre 1: introduction aux supervision industrielle _ SCADA – YouTube

fr.scribd.com

Protocoles et SCADA en Industrie | PDF | Scada | Transmission des données – Scribd

youtube.com

SCADA PLC MCQ – Multiple Choice Questions and Answers – YouTube

supervision-clever.fr

Introduction aux protocoles industriels pour la supervision et le contrôle

xinje.com.my

HMI Protocols: Modbus, OPC UA, Profibus, Profinet – Xinje Malaysia

ptc.com

An overview of Industrial Communication Protocols – PTC

maisvch.com

Top 10 Industrial Automation Protocols: Modbus, Profinet, Ethernet/IP, etc. – Maisvch

profinetuniversity.com

OPC UA and PROFINET

reddit.com

Network protocols (OPC UA, MQTT, Modbus TCP, EtherNet/IP, etc.) in production – Reddit

automationcommunity.com

OPC Questions and Answers – Open Platform Communication – Automation Community

opcconnect.opcfoundation.org

There Is No Industrie 4.0 without OPC UA

br-automation.com

OPC UA OVER TSN : LES RÉPONSES À VOS QUESTIONS – B&R Industrial Automation

hilscher.com

Protocoles IIoT : OPC UA et MQTT – Hilscher

blog.seeburger.com

MQTT and OPC UA – Communication Standards for IoT & Industry 4.0 – SEEBURGER Blog

personales.upv.es

An OPC UA PubSub MQTT Configuration Tool – UPV

euramdz-mi.great-site.net

1693650991-corrigé examen IHM.pdf – Euram Dz

fr.scribd.com

Examen Automatisme 2019-2020 | PDF | Automatisation – Scribd

grahamnasby.com

Introduction to the ISA 18.2 Alarm Management Standard – Graham Nasby

pcvue.com

SCADA Alarm Management with ISA 18.2 Standard – PcVue

testdevlab.com

Testing IIoT for Industry 4.0: Key Challenges and Best Practices – TestDevLab

processvue.com

ISA 18.2 Alarm Management Lifecycle Guide – ProcessVue

yokogawa.com

Implementing Alarm Management per the ANSI/ISA-18.2 Standard – Control Engineering | Yokogawa Electric Corporation

isa.org

Understanding and Applying the ANSI/ ISA 18.2 Alarm Management Standard

yokogawa.com

Implementing Alarm Management per the ANSI/ISA-18.2 Standard – Control Engineering | Yokogawa America

dreamreport.net

ANSI/ISA 18.2 Alarm Management and Dream Report

literature.rockwellautomation.com

Performance Benchmarking and Alarm Philosophy Development – Rockwell Automation

stormshield.com

IEC 62443, un Standard en Cybersécurité Industrielle – Stormshield

mikrodev.com

IEC 62443 and PLC & SCADA Security: A Step-by-Step Guide (OT Security) – Mikrodev

fortinet.com

IEC 62443 Standard: Enhancing Cybersecurity for Industrial Automation and Control Systems | Fortinet

akenatech.com

IEC 62443 : Norme Cybersécurité Industrielle OT | Guide – akenatech

tuvsud.com

IEC 62443 Industrial Cybersecurity Certification – TÜV SÜD

fr.scribd.com

Cours Supervision | PDF | Informatique – Scribd

staff.univ-batna2.dz

Supervision et diagnostic des systèmes industriels Processus – Home | ops.univ-batna2.dz

istegroup.com

Diagnostic et commande à tolérance de fautes 1 – ISTE Group

slideserve.com

Supervision des Systèmes Industriels Supervision of Industrial S ystems – SlideServe

automationcommunity.com

Industrial Automation Multiple Choice Questions and Answers

scribd.com

IoT Question Bank with Answers | PDF | Internet Of Things | Programmable Logic Controller

automation-sense.com

Quizz test automatisme industriel – Automation Sense